Размер: 101.50 Kb

Date/Time Stamp(GMT): 14.04.2009 15:34

http://www.virustotal.com/ru/analisis/26e9e579b640bed619561b23c10ce799

http://www.threatexpert.com/report.aspx?md5=ad2067912176a415afe89e43686507af

Дропер трояна WinLock, извлекает в папку темп файл с рандомным именем и префиксом don. Устанавливает его в автозагрузку, дописав на старте к userinit.exe.

Имя файла: don2.tmp.exe

Размер: 110.50 Kb

Date/Time Stamp(GMT): 14.04.2009 15:34

http://www.virustotal.com/ru/analisis/15168836395103bf6b573acf8bb8fe85

http://www.threatexpert.com/report.aspx?md5=c4d964a404ac82a5f1fa44237fe52f6b

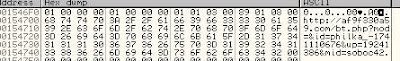

Файл сильно замусорен, очень много лишнего кода. Создает дополнительный десктоп на нем рисует следующею картинку:

Код генерится на основе версии Windows и текущей даты. Если просто нечего не делать, то это спустя пару часов блокировка будет снята, а файл самоудалится. Код для снятия блокировки генерится по формуле:

(((((((X/(2^16))&15)*149)%167)*16+(((X/(2^12))&15)*108)%151)*16+(((X/(2^8))&15)*31)%163)*16+(((X/(2^4))&15)*29)%179)*16+((X&15)*53)%197=

, где X число из текста СМС равено числу текста СМС начиная с 4 символа

Командный центр: f3g3fff3fggff3.com

Имя файла: _don18.exe

Размер: 133.00 Kb

Date/Time Stamp(GMT): 24.04.2009 14:32

http://www.virustotal.com/ru/analisis/dbe138abe259534aa6c3b199156b0faf

http://www.threatexpert.com/report.aspx?md5=ea90969e13d2061054e8dd276720d0d0

Код очень похож на предыдущей экземпляр, похожее окошко:

Код для анлока вычисляется по той же формуле, только X – начиная с третьего символа, по два символа через один (для кода с картинки X=676200). Командный центр: 91.212.132.180